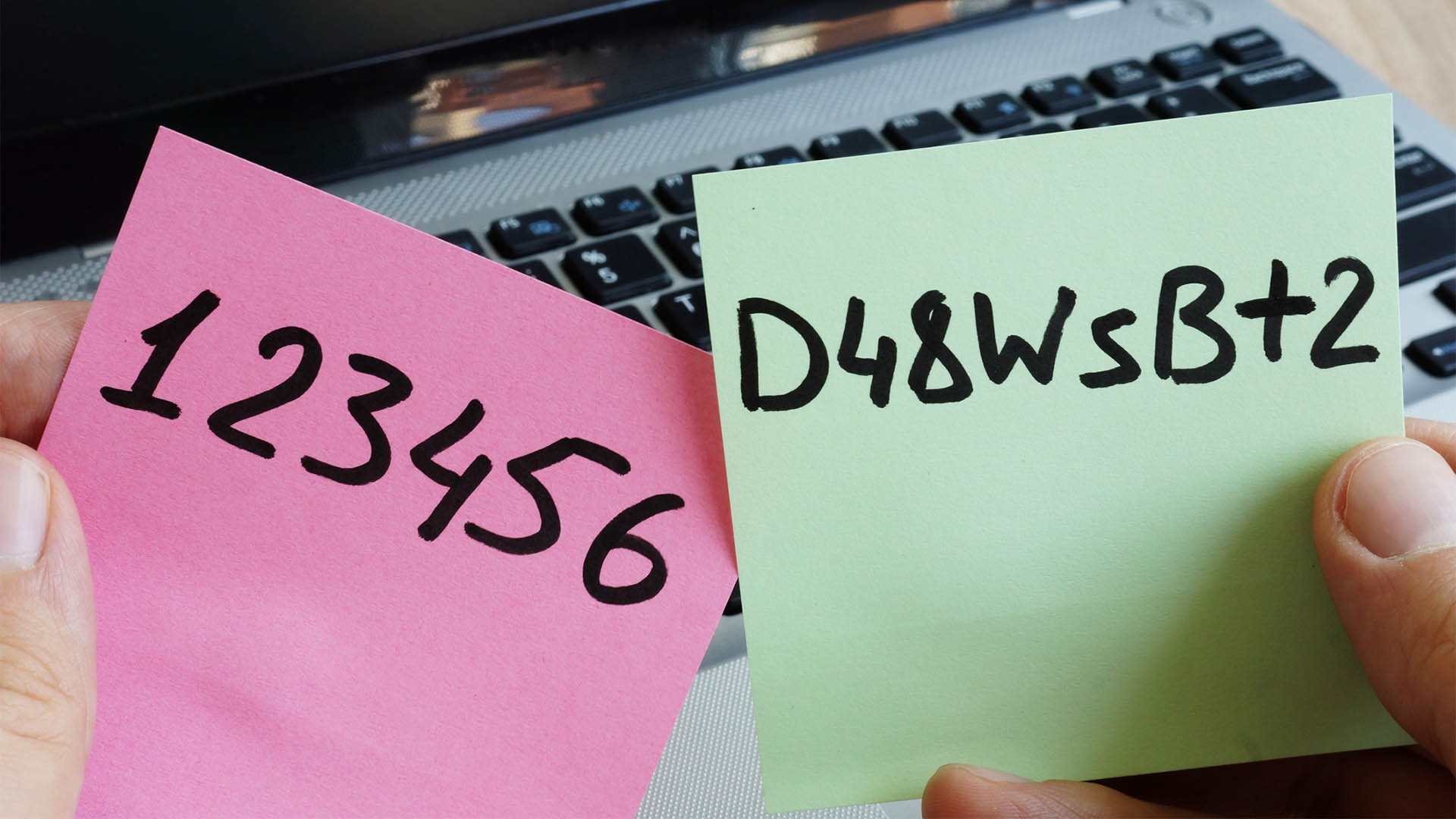

Há ferramentas que prometem resolver tudo, mas a rotina real costuma ser menos glamourosa: prazos apertados, dúvidas pequenas, arquivos espalhados e decisões que precisam de contexto. O tema de autenticação em dois fatores entra exatamente nesse ponto, porque pode melhorar o dia a dia quando é usado com critério, mas também pode criar ruído quando vira modismo. Para usuários que querem proteger e-mails, redes sociais e bancos digitais, a diferença entre uma escolha útil e uma frustração está em observar o problema antes de escolher a solução.

Na prática, o assunto aparece em situações como aplicativos autenticadores, códigos de recuperação, chaves físicas e alertas de login. São usos comuns, mas cada um exige uma combinação diferente de velocidade, qualidade, privacidade e facilidade. A recomendação mais segura é evitar escolhas baseadas apenas em ranking, propaganda ou indicação isolada. O que funciona para uma rotina pode ser excesso para outra. Por isso, o olhar editorial do HTechBD privilegia critérios verificáveis: clareza de propósito, consistência, risco aceitável e manutenção simples.

Como funciona na prática

O segundo fator reduz o dano quando a senha vaza. Ele não torna a conta invencível, mas muda a dificuldade do ataque. Quando o assunto é autenticação em dois fatores, vale transformar a avaliação em perguntas concretas: o que precisa acontecer todos os dias, quem depende do resultado, quais dados entram no processo e qual seria o custo de uma falha? Essa abordagem reduz decisões por impulso e mostra se a solução escolhida resolve a tarefa inteira ou apenas a parte mais visível dela.

O primeiro passo é escrever o problema em uma frase curta. Para usuários que querem proteger e-mails, redes sociais e bancos digitais, essa frase evita dispersão. Em vez de procurar uma ferramenta ‘completa’, procure uma solução que lide bem com o cenário principal: aplicativos autenticadores, códigos de recuperação, chaves físicas e alertas de login. Depois, observe se há dependências ocultas, como conta obrigatória, sincronização instável, permissões amplas ou curva de aprendizado desproporcional. A utilidade real costuma aparecer nos detalhes menos chamativos.

Por que isso importa

Aplicativos autenticadores costumam ser mais seguros que códigos por SMS, especialmente para contas importantes. Códigos de recuperação devem ficar guardados fora do e-mail principal. Quando o assunto é autenticação em dois fatores, vale transformar a avaliação em perguntas concretas: o que precisa acontecer todos os dias, quem depende do resultado, quais dados entram no processo e qual seria o custo de uma falha? Essa abordagem reduz decisões por impulso e mostra se a solução escolhida resolve a tarefa inteira ou apenas a parte mais visível dela.

Critério prático

Um bom teste dura alguns dias e usa casos reais, não exemplos perfeitos. Se a solução só parece boa quando tudo está organizado, talvez ela não suporte a rotina. Teste com arquivo incompleto, conexão ruim, pressa, interrupções e necessidade de voltar atrás. Em autenticação em dois fatores, a capacidade de corrigir erro, exportar dados e explicar o que aconteceu pesa tanto quanto a lista de recursos divulgada na página inicial.

Configurações essenciais

O cuidado central é evitar perder acesso. Ative 2FA junto com e-mail de recuperação, dispositivos confiáveis e backup dos códigos. Quando o assunto é autenticação em dois fatores, vale transformar a avaliação em perguntas concretas: o que precisa acontecer todos os dias, quem depende do resultado, quais dados entram no processo e qual seria o custo de uma falha? Essa abordagem reduz decisões por impulso e mostra se a solução escolhida resolve a tarefa inteira ou apenas a parte mais visível dela.

Outro ponto é definir limites. Nem tudo precisa ser automatizado, instalado, comprado ou configurado. Muitas vezes, um procedimento manual claro é melhor que uma ferramenta complexa mal mantida. Use tecnologia onde há repetição, risco de esquecimento ou necessidade de padronização. Mantenha decisões sensíveis sob revisão humana, especialmente quando envolvem dados pessoais, dinheiro, reputação ou comunicação com outras pessoas.

Cuidados depois de ativar

O segundo fator reduz o dano quando a senha vaza. Ele não torna a conta invencível, mas muda a dificuldade do ataque. Quando o assunto é autenticação em dois fatores, vale transformar a avaliação em perguntas concretas: o que precisa acontecer todos os dias, quem depende do resultado, quais dados entram no processo e qual seria o custo de uma falha? Essa abordagem reduz decisões por impulso e mostra se a solução escolhida resolve a tarefa inteira ou apenas a parte mais visível dela.

Sinal de alerta

Os sinais de alerta costumam aparecer cedo: promessas absolutas, falta de documentação, dificuldade para cancelar, permissões exageradas, linguagem vaga sobre privacidade ou dependência de um único fornecedor. Isso não significa rejeitar toda novidade. Significa criar uma pausa antes de entregar dados, tempo ou processos importantes a algo que ainda não demonstrou estabilidade suficiente para o seu uso.

O que não esperar

Aplicativos autenticadores costumam ser mais seguros que códigos por SMS, especialmente para contas importantes. Códigos de recuperação devem ficar guardados fora do e-mail principal. Quando o assunto é autenticação em dois fatores, vale transformar a avaliação em perguntas concretas: o que precisa acontecer todos os dias, quem depende do resultado, quais dados entram no processo e qual seria o custo de uma falha? Essa abordagem reduz decisões por impulso e mostra se a solução escolhida resolve a tarefa inteira ou apenas a parte mais visível dela.

Para manter o resultado, crie uma revisão simples. Pergunte mensalmente se a ferramenta continua resolvendo o problema, se há etapas duplicadas e se alguém ficou dependente de um processo que ninguém entende. Em autenticação em dois fatores, manutenção leve é parte da solução. Sem isso, até a tecnologia mais promissora vira uma gaveta digital cheia de configurações esquecidas.

Checklist rápido antes de decidir

- Defina o problema principal antes de escolher a ferramenta.

- Teste com um caso real ligado a aplicativos autenticadores, códigos de recuperação, chaves físicas e alertas de login.

- Verifique privacidade, permissões, exportação e suporte.

- Compare o ganho de tempo com o esforço de manutenção.

- Revise a decisão depois de alguns dias de uso, não apenas na instalação.

Esse checklist parece simples, mas evita uma armadilha comum: confundir sensação de avanço com melhoria concreta. Para usuários que querem proteger e-mails, redes sociais e bancos digitais, o melhor indicador é perceber menos retrabalho, menos dúvida e mais previsibilidade. Se a tecnologia exige explicações constantes, cria dependência desnecessária ou obriga o usuário a mudar toda a rotina sem benefício proporcional, ela merece ser repensada. A adoção madura é incremental e reversível.

O caminho mais consistente é combinar curiosidade com prudência. autenticação em dois fatores pode trazer ganhos claros, mas só quando existe propósito, revisão e limite. Antes de adotar qualquer solução como regra, observe se ela economiza tempo, melhora qualidade ou reduz risco. Se não entrega pelo menos um desses resultados, talvez seja apenas mais uma camada de complexidade digital.