Es gibt Tools, die versprechen, alles zu lösen, aber die tatsächliche Routine ist tendenziell weniger glamourös: enge Fristen, kleine Fragen, verstreute Dateien und Entscheidungen, die einen Kontext benötigen. Genau an dieser Stelle kommt das Thema Zwei-Faktor-Authentifizierung ins Spiel, denn sie kann bei sinnvoller Anwendung den Alltag verbessern, aber auch für Aufsehen sorgen, wenn sie zur Modeerscheinung wird. Für Benutzer, die E-Mails, soziale Netzwerke und digitales Banking schützen möchten, besteht der Unterschied zwischen einer nützlichen Wahl und einer Frustration darin, das Problem zu beobachten, bevor sie sich für die Lösung entscheiden.

In der Praxis tritt das Problem in Situationen wie Authentifizierungsanwendungen, Wiederherstellungscodes, physischen Schlüsseln und Anmeldewarnungen auf. Dies sind häufige Verwendungszwecke, aber jede erfordert eine andere Kombination aus Geschwindigkeit, Qualität, Datenschutz und Benutzerfreundlichkeit. Die sicherste Empfehlung besteht darin, Entscheidungen zu vermeiden, die ausschließlich auf Ranking, Werbung oder isolierten Empfehlungen basieren. Was für eine Routine funktioniert, kann für eine andere überflüssig sein. Daher bevorzugt der redaktionelle Ansatz von HTechBD nachprüfbare Kriterien: Klarheit des Zwecks, Konsistenz, akzeptables Risiko und einfache Wartung.

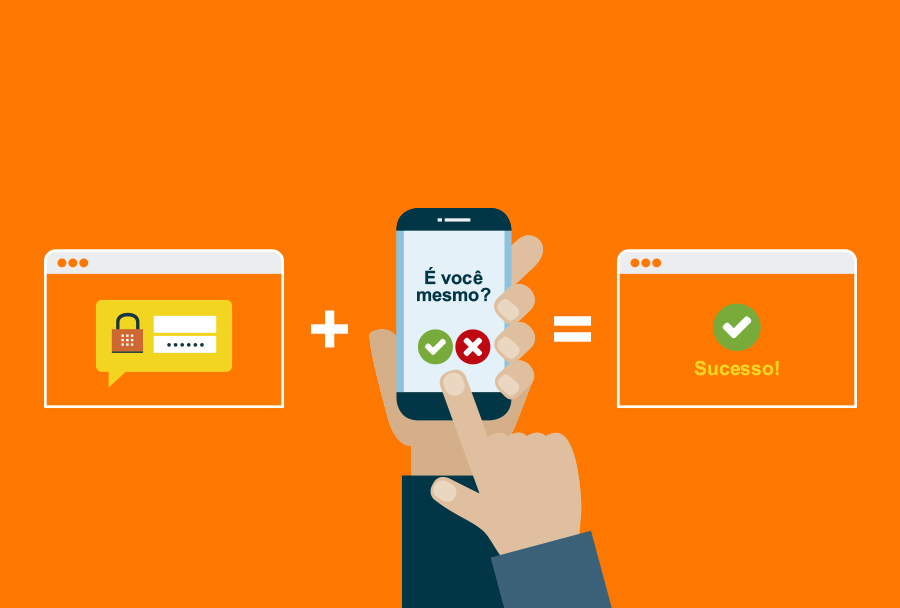

Wie es in der Praxis funktioniert

Der zweite Faktor verringert den Schaden, wenn das Passwort durchgesickert ist. Dadurch wird das Konto nicht unbesiegbar, aber es verändert die Schwierigkeit des Angriffs. Bei der Zwei-Faktor-Authentifizierung lohnt es sich, die Bewertung in konkrete Fragen zu überführen: Was muss jeden Tag passieren, wer ist auf das Ergebnis angewiesen, welche Daten fließen in den Prozess ein und was würde ein Ausfall kosten? Dieser Ansatz reduziert Impulsentscheidungen und zeigt, ob die gewählte Lösung die gesamte Aufgabe oder nur den sichtbarsten Teil davon löst.

Der erste Schritt besteht darin, das Problem in einem kurzen Satz zu formulieren. Für Benutzer, die E-Mails, soziale Netzwerke und digitale Banken schützen möchten, vermeidet dieser Satz eine Streuung. Anstatt nach einem „vollständigen“ Tool zu suchen, suchen Sie nach einer Lösung, die das Hauptszenario gut bewältigt: Authentifizierungs-Apps, Wiederherstellungscodes, physische Schlüssel und Anmeldewarnungen. Suchen Sie dann nach versteckten Abhängigkeiten wie erforderlichem Konto, instabiler Synchronisierung, weitreichenden Berechtigungen oder unverhältnismäßiger Lernkurve. Der wahre Nutzen zeigt sich oft in den weniger auffälligen Details.

Warum das wichtig ist

Authentifizierungs-Apps sind oft sicherer als SMS-Codes, insbesondere für wichtige Konten. Wiederherstellungscodes müssen außerhalb der Haupt-E-Mail gespeichert werden. Bei der Zwei-Faktor-Authentifizierung lohnt es sich, die Bewertung in konkrete Fragen zu überführen: Was muss jeden Tag passieren, wer ist auf das Ergebnis angewiesen, welche Daten fließen in den Prozess ein und was würde ein Ausfall kosten? Dieser Ansatz reduziert Impulsentscheidungen und zeigt, ob die gewählte Lösung die gesamte Aufgabe oder nur den sichtbarsten Teil davon löst.

Praktische Kriterien

Ein guter Test dauert ein paar Tage und verwendet reale Fälle, keine perfekten Beispiele. Wenn die Lösung nur dann gut aussieht, wenn alles organisiert ist, unterstützt sie möglicherweise nicht die Routine. Testen Sie mit unvollständiger Datei, schlechter Verbindung, Eile, Unterbrechungen und der Notwendigkeit, zurückzukehren. Bei der Zwei-Faktor-Authentifizierung wiegt die Möglichkeit, Fehler zu beheben, Daten zu exportieren und zu erklären, was passiert ist, genauso viel wie die Liste der auf der Startseite veröffentlichten Funktionen.

Grundlegende Einstellungen

Das Wichtigste ist, den Zugriff nicht zu verlieren. Aktivieren Sie 2FA zusammen mit Wiederherstellungs-E-Mail, vertrauenswürdigen Geräten und Code-Backup. Bei der Zwei-Faktor-Authentifizierung lohnt es sich, die Bewertung in konkrete Fragen zu überführen: Was muss jeden Tag passieren, wer ist auf das Ergebnis angewiesen, welche Daten fließen in den Prozess ein und was würde ein Ausfall kosten? Dieser Ansatz reduziert Impulsentscheidungen und zeigt, ob die gewählte Lösung die gesamte Aufgabe oder nur den sichtbarsten Teil davon löst.

Ein weiterer Punkt ist die Definition von Grenzen. Nicht alles muss automatisiert, installiert, gekauft oder konfiguriert werden. Oft ist ein klares manuelles Vorgehen besser als ein schlecht gewartetes komplexes Werkzeug. Setzen Sie Technologie dort ein, wo Wiederholungen, Gefahr des Vergessens oder Standardisierungsbedarf bestehen. Halten Sie sensible Entscheidungen unter menschlicher Kontrolle, insbesondere wenn es um persönliche Daten, Geld, Ruf oder Kommunikation mit anderen geht.

Pflege nach der Aktivierung

Der zweite Faktor verringert den Schaden, wenn das Passwort durchgesickert ist. Dadurch wird das Konto nicht unbesiegbar, aber es verändert die Schwierigkeit des Angriffs. Bei der Zwei-Faktor-Authentifizierung lohnt es sich, die Bewertung in konkrete Fragen zu überführen: Was muss jeden Tag passieren, wer ist auf das Ergebnis angewiesen, welche Daten fließen in den Prozess ein und was würde ein Ausfall kosten? Dieser Ansatz reduziert Impulsentscheidungen und zeigt, ob die gewählte Lösung die gesamte Aufgabe oder nur den sichtbarsten Teil davon löst.

Warnzeichen

Warnzeichen treten oft früh auf: absolute Versprechen, fehlende Dokumentation, Schwierigkeiten beim Stornieren, übermäßige Berechtigungen, vage Formulierungen zum Datenschutz oder Abhängigkeit von einem einzelnen Anbieter. Das bedeutet nicht, alles Neue abzulehnen. Es bedeutet, eine Pause einzulegen, bevor wichtige Daten, Zeit oder Prozesse an etwas übergeben werden, das noch keine ausreichende Stabilität für seine Verwendung nachgewiesen hat.

Was Sie nicht erwarten können

Authentifizierungs-Apps sind oft sicherer als SMS-Codes, insbesondere für wichtige Konten. Wiederherstellungscodes müssen außerhalb der Haupt-E-Mail gespeichert werden. Bei der Zwei-Faktor-Authentifizierung lohnt es sich, die Bewertung in konkrete Fragen zu überführen: Was muss jeden Tag passieren, wer ist auf das Ergebnis angewiesen, welche Daten fließen in den Prozess ein und was würde ein Ausfall kosten? Dieser Ansatz reduziert Impulsentscheidungen und zeigt, ob die gewählte Lösung die gesamte Aufgabe oder nur den sichtbarsten Teil davon löst.

Um das Ergebnis beizubehalten, erstellen Sie eine einfache Überprüfung. Fragen Sie monatlich, ob das Tool das Problem weiterhin löst, ob es doppelte Schritte gibt und ob jemand von einem Prozess abhängig geworden ist, den niemand versteht. Bei der Zwei-Faktor-Authentifizierung ist eine leichte Wartung Teil der Lösung. Ohne sie wird selbst die vielversprechendste Technologie zu einer digitalen Schublade voller vergessener Einstellungen.

Kurze Checkliste vor der Entscheidung

- Definieren Sie das Hauptproblem, bevor Sie das Tool auswählen.

- Testen Sie mit einem realen Fall, der mit Authentifizierungsanwendungen, Wiederherstellungscodes, physischen Schlüsseln und Anmeldewarnungen verknüpft ist.

- Überprüfen Sie Datenschutz, Berechtigungen, Export und Support.

- Vergleichen Sie die Zeitersparnis mit dem Wartungsaufwand.

- Überprüfen Sie die Entscheidung nach einigen Tagen der Nutzung, nicht erst nach der Installation.

Diese Checkliste scheint einfach zu sein, vermeidet jedoch eine häufige Gefahr: das Gefühl des Fortschritts mit einer konkreten Verbesserung zu verwechseln. Für Benutzer, die E-Mails, soziale Netzwerke und digitale Banken schützen möchten, ist weniger Nacharbeit, weniger Zweifel und mehr Vorhersehbarkeit der beste Indikator. Wenn Technologie ständige Erklärungen erfordert, unnötige Abhängigkeit schafft oder den Benutzer dazu zwingt, seine gesamte Routine ohne entsprechenden Nutzen zu ändern, verdient sie ein Umdenken. Die Adoption im Erwachsenenalter ist schrittweise und umkehrbar.

Der konsequenteste Weg besteht darin, Neugier mit Besonnenheit zu verbinden. Die Zwei-Faktor-Authentifizierung kann deutliche Vorteile bringen, aber nur, wenn es einen Zweck, eine Überprüfung und eine Begrenzung gibt. Bevor Sie eine Lösung anwenden, prüfen Sie grundsätzlich, ob sie Zeit spart, die Qualität verbessert oder das Risiko verringert. Wenn es nicht mindestens eines dieser Ergebnisse liefert, handelt es sich möglicherweise nur um eine weitere Ebene digitaler Komplexität.