Existe una gran diferencia entre adoptar tecnología y acumularla. El tema de la revisión de permisos de aplicaciones muestra claramente este límite: cuando hay un método, la herramienta ayuda; cuando hay improvisación permanente, se convierte en una fuente más de distracción. Para las personas que han instalado muchas aplicaciones a lo largo del tiempo, el camino más seguro es comenzar con el uso real, probar lentamente y conservar solo lo que mejore su rutina.

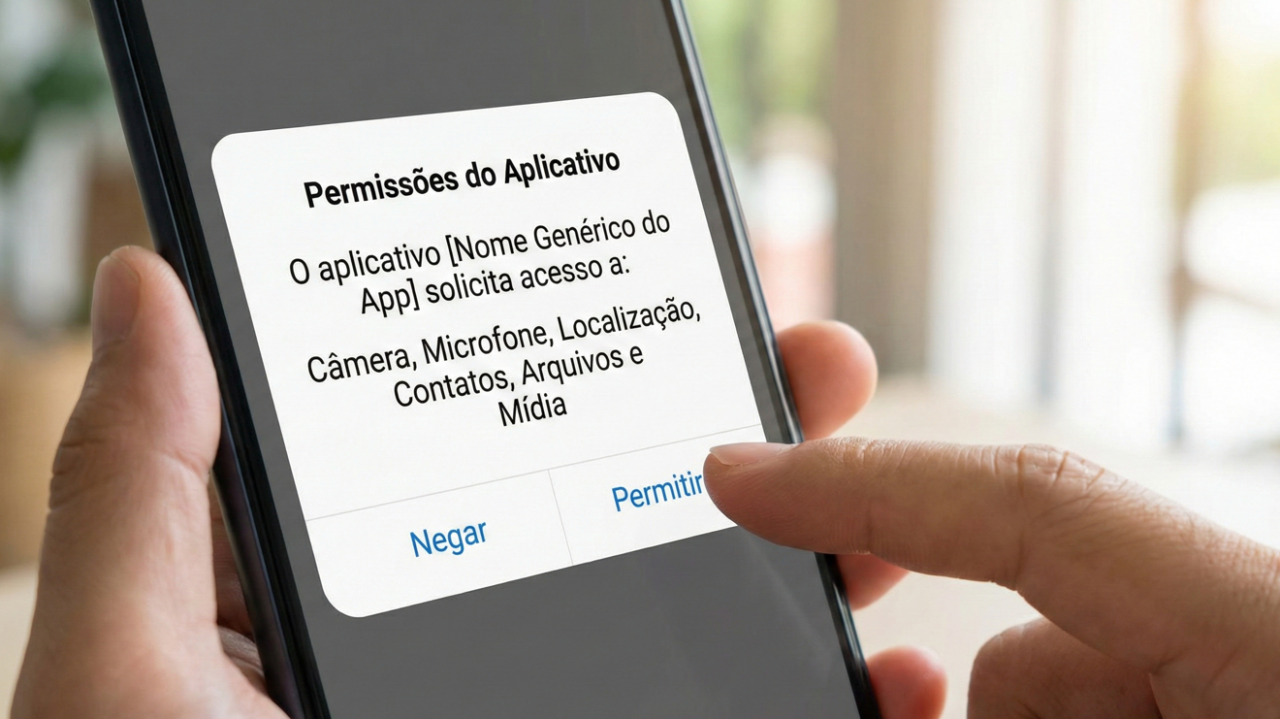

En la práctica, el problema aparece en situaciones como el acceso a la ubicación, el micrófono, la cámara, los contactos, los archivos, las notificaciones y la ejecución en segundo plano. Estos son usos comunes, pero cada uno requiere una combinación diferente de velocidad, calidad, privacidad y facilidad. La recomendación más segura es evitar elecciones basadas únicamente en rankings, publicidad o recomendaciones aisladas. Lo que funciona para una rutina puede resultar excesivo para otra. Por lo tanto, el enfoque editorial de HTechBD favorece criterios verificables: claridad de propósito, coherencia, riesgo aceptable y mantenimiento sencillo.

Primer diagnóstico

El permiso debe acompañar a la función. Una aplicación de linterna no necesita contactos; Un editor de fotografías puede necesitar imágenes, pero no necesariamente una ubicación permanente. Cuando se trata de revisar los permisos de las aplicaciones, vale la pena transformar la evaluación en preguntas concretas: ¿qué debe suceder todos los días, de quién depende el resultado, qué datos entran en el proceso y cuál sería el costo de una falla? Este enfoque reduce las decisiones impulsivas y muestra si la solución elegida resuelve toda la tarea o sólo la parte más visible de ella.

El primer paso es escribir el problema en una oración corta. Para las personas que han instalado muchas aplicaciones a lo largo del tiempo, esta frase evita la dispersión. En lugar de buscar una herramienta "con todas las funciones", busque una solución que maneje bien el escenario principal: acceder a la ubicación, micrófono, cámara, contactos, archivos, notificaciones y ejecutar en segundo plano. Luego, busque dependencias ocultas como cuenta requerida, sincronización inestable, permisos amplios o curva de aprendizaje desproporcionada. La verdadera utilidad suele aparecer en los detalles menos llamativos.

Ajustes que marcan la diferencia

La revisión debe considerar el acceso continuo, no solo el momento de la instalación. Las aplicaciones antiguas acumulan permisos olvidados. Cuando se trata de revisar los permisos de las aplicaciones, vale la pena transformar la evaluación en preguntas concretas: ¿qué debe suceder todos los días, de quién depende el resultado, qué datos entran en el proceso y cuál sería el costo de una falla? Este enfoque reduce las decisiones impulsivas y muestra si la solución elegida resuelve toda la tarea o sólo la parte más visible de ella.

Criterios prácticos

Una buena prueba dura unos días y utiliza casos reales, no ejemplos perfectos. Si la solución sólo parece buena cuando todo está organizado, es posible que no respalde la rutina. Prueba con archivo incompleto, mala conexión, prisas, interrupciones y necesidad de volver atrás. Al revisar los permisos de la aplicación, la capacidad de corregir errores, exportar datos y explicar lo sucedido pesa tanto como la lista de funciones publicadas en la página de inicio.

Cómo crear una regla sencilla

Cuando haya una opción, prefiera otorgar acceso solo durante el uso o a archivos seleccionados. Cuando se trata de revisar los permisos de las aplicaciones, vale la pena transformar la evaluación en preguntas concretas: ¿qué debe suceder todos los días, de quién depende el resultado, qué datos entran en el proceso y cuál sería el costo de una falla? Este enfoque reduce las decisiones impulsivas y muestra si la solución elegida resuelve toda la tarea o sólo la parte más visible de ella.

Otro punto es definir límites. No es necesario automatizar, instalar, comprar o configurar todo. A menudo, un procedimiento manual claro es mejor que una herramienta compleja y mal mantenida. Utilice la tecnología cuando exista repetición, riesgo de olvido o necesidad de estandarización. Mantenga las decisiones sensibles bajo revisión humana, especialmente cuando involucran datos personales, dinero, reputación o comunicación con otros.

Revisión periódica

El permiso debe acompañar a la función. Una aplicación de linterna no necesita contactos; Un editor de fotografías puede necesitar imágenes, pero no necesariamente una ubicación permanente. Cuando se trata de revisar los permisos de las aplicaciones, vale la pena transformar la evaluación en preguntas concretas: ¿qué debe suceder todos los días, de quién depende el resultado, qué datos entran en el proceso y cuál sería el costo de una falla? Este enfoque reduce las decisiones impulsivas y muestra si la solución elegida resuelve toda la tarea o sólo la parte más visible de ella.

Señal de advertencia

Las señales de advertencia suelen aparecer temprano: promesas absolutas, falta de documentación, dificultad para cancelar, permisos excesivos, lenguaje vago sobre la privacidad o dependencia de un solo proveedor. Esto no significa rechazar todas las cosas nuevas. Significa crear una pausa antes de entregar datos, tiempo o procesos importantes a algo que aún no ha demostrado suficiente estabilidad para su uso.

Resultado esperado

La revisión debe considerar el acceso continuo, no solo el momento de la instalación. Las aplicaciones antiguas acumulan permisos olvidados. Cuando se trata de revisar los permisos de las aplicaciones, vale la pena transformar la evaluación en preguntas concretas: ¿qué debe suceder todos los días, de quién depende el resultado, qué datos entran en el proceso y cuál sería el costo de una falla? Este enfoque reduce las decisiones impulsivas y muestra si la solución elegida resuelve toda la tarea o sólo la parte más visible de ella.

Para mantener el resultado, cree una revisión simple. Pregunte mensualmente si la herramienta sigue solucionando el problema, si hay pasos duplicados y si alguien se ha vuelto dependiente de un proceso que nadie entiende. Al revisar los permisos de las aplicaciones, el mantenimiento ligero es parte de la solución. Sin él, incluso la tecnología más prometedora se convierte en un cajón digital lleno de configuraciones olvidadas.

Lista de comprobación rápida antes de decidir

- Defina el problema principal antes de elegir la herramienta.

- Prueba con un caso real vinculado al acceso a ubicación, micrófono, cámara, contactos, archivos, notificaciones y ejecución en segundo plano.

- Consulta privacidad, permisos, exportación y soporte.

- Compare el tiempo ahorrado con el esfuerzo de mantenimiento.

- Revise la decisión después de unos días de uso, no solo después de la instalación.

Esta lista de verificación parece simple, pero evita un error común: confundir una sensación de progreso con una mejora concreta. Para las personas que han instalado muchas aplicaciones a lo largo del tiempo, el mejor indicador es ver menos retrabajos, menos dudas y más previsibilidad. Si la tecnología requiere explicaciones constantes, crea dependencia innecesaria o obliga al usuario a cambiar toda su rutina sin un beneficio proporcional, merece ser repensada. La adopción madura es incremental y reversible.

El camino más coherente es combinar la curiosidad con la prudencia. Revisar los permisos de las aplicaciones puede generar beneficios claros, pero sólo cuando hay un propósito, una revisión y un límite. Antes de adoptar cualquier solución como regla, observe si ahorra tiempo, mejora la calidad o reduce el riesgo. Si no ofrece al menos uno de estos resultados, tal vez sea simplemente otra capa de complejidad digital.