Il y a une grande différence entre adopter une technologie et accumuler de la technologie. Le sujet de la révision des permissions des applications montre bien cette limite : quand il y a une méthode, l’outil aide ; quand il y a improvisation permanente, elle devient une autre source de distraction. Pour les personnes qui ont installé de nombreuses applications au fil du temps, le chemin le plus sûr est de commencer par une utilisation réelle, de tester lentement et de ne conserver que ce qui améliore leur routine.

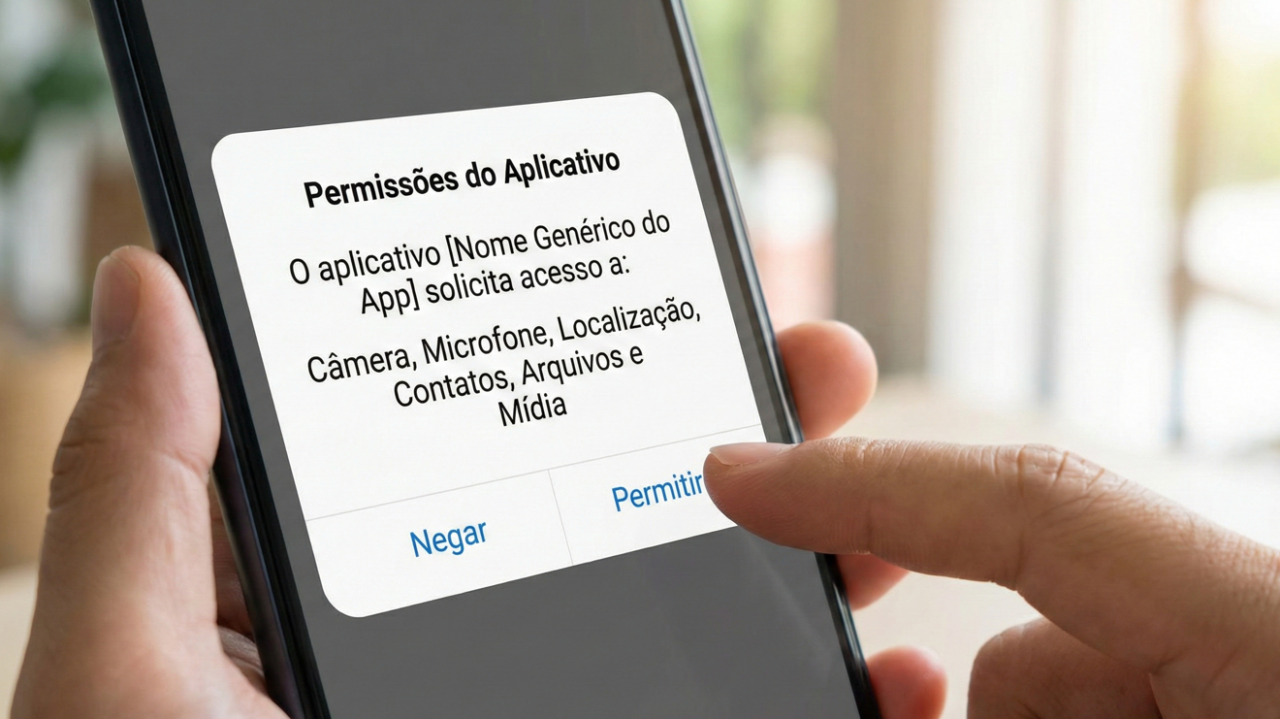

En pratique, le problème apparaît dans des situations telles que l'accès à l'emplacement, au microphone, à la caméra, aux contacts, aux fichiers, aux notifications et l'exécution en arrière-plan. Ce sont des utilisations courantes, mais chacune nécessite une combinaison différente de vitesse, de qualité, de confidentialité et de facilité. La recommandation la plus sûre est d’éviter les choix basés uniquement sur le classement, la publicité ou des recommandations isolées. Ce qui fonctionne pour une routine peut être excessif pour une autre. Ainsi, l'approche éditoriale de HTechBD privilégie des critères vérifiables : clarté de l'objectif, cohérence, risque acceptable et maintenance simple.

Premier diagnostic

L'autorisation doit accompagner la fonction. Une application de lampe de poche n'a pas besoin de contacts ; un éditeur de photos peut avoir besoin d'images, mais pas nécessairement d'un emplacement permanent. Lorsqu'il s'agit de réviser les autorisations d'une application, il vaut la peine de transformer l'évaluation en questions concrètes : que doit-il se passer chaque jour, qui dépend du résultat, quelles données entrent dans le processus et quel serait le coût d'un échec ? Cette approche réduit les décisions impulsives et montre si la solution choisie résout la totalité de la tâche ou seulement la partie la plus visible de celle-ci.

La première étape consiste à écrire le problème dans une phrase courte. Pour les personnes qui ont installé de nombreuses applications au fil du temps, cette phrase évite la dispersion. Au lieu de rechercher un outil « complet », recherchez une solution qui gère bien le scénario principal : accéder à l'emplacement, au microphone, à la caméra, aux contacts, aux fichiers, aux notifications et fonctionner en arrière-plan. Ensuite, recherchez les dépendances cachées telles qu'un compte requis, une synchronisation instable, des autorisations étendues ou une courbe d'apprentissage disproportionnée. La véritable utilité apparaît souvent dans les détails les moins voyants.

Des ajustements qui font la différence

L'examen doit porter sur l'accès continu, et pas seulement sur le moment de l'installation. Les anciennes applications accumulent des autorisations oubliées. Lorsqu'il s'agit de réviser les autorisations d'une application, il vaut la peine de transformer l'évaluation en questions concrètes : que doit-il se passer chaque jour, qui dépend du résultat, quelles données entrent dans le processus et quel serait le coût d'un échec ? Cette approche réduit les décisions impulsives et montre si la solution choisie résout la totalité de la tâche ou seulement la partie la plus visible de celle-ci.

Critères pratiques

Un bon test dure quelques jours et utilise des cas réels, pas des exemples parfaits. Si la solution n’a l’air bonne que lorsque tout est organisé, elle risque de ne pas supporter la routine. Test avec fichier incomplet, mauvaise connexion, précipitation, interruptions et nécessité de revenir en arrière. Lors de l'examen des autorisations des applications, la possibilité de corriger les erreurs, d'exporter des données et d'expliquer ce qui s'est passé pèse autant que la liste des fonctionnalités publiées sur la page d'accueil.

Comment créer une règle simple

Lorsqu'il existe une option, préférez accorder l'accès uniquement pendant l'utilisation ou aux fichiers sélectionnés. Lorsqu'il s'agit de réviser les autorisations d'une application, il vaut la peine de transformer l'évaluation en questions concrètes : que doit-il se passer chaque jour, qui dépend du résultat, quelles données entrent dans le processus et quel serait le coût d'un échec ? Cette approche réduit les décisions impulsives et montre si la solution choisie résout la totalité de la tâche ou seulement la partie la plus visible de celle-ci.

Un autre point est de définir des limites. Tout n’a pas besoin d’être automatisé, installé, acheté ou configuré. Souvent, une procédure manuelle claire vaut mieux qu’un outil complexe mal entretenu. Utiliser la technologie là où il y a répétition, risque d’oubli ou besoin de standardisation. Gardez les décisions sensibles sous contrôle humain, en particulier lorsqu'elles impliquent des données personnelles, de l'argent, la réputation ou la communication avec d'autres.

Révision périodique

L'autorisation doit accompagner la fonction. Une application de lampe de poche n'a pas besoin de contacts ; un éditeur de photos peut avoir besoin d'images, mais pas nécessairement d'un emplacement permanent. Lorsqu'il s'agit de réviser les autorisations d'une application, il vaut la peine de transformer l'évaluation en questions concrètes : que doit-il se passer chaque jour, qui dépend du résultat, quelles données entrent dans le processus et quel serait le coût d'un échec ? Cette approche réduit les décisions impulsives et montre si la solution choisie résout la totalité de la tâche ou seulement la partie la plus visible de celle-ci.

Panneau d'avertissement

Les signes avant-coureurs apparaissent souvent très tôt : promesses absolues, manque de documentation, difficultés d'annulation, autorisations excessives, langage vague sur la confidentialité ou dépendance à l'égard d'un seul fournisseur. Cela ne signifie pas rejeter toute nouveauté. Cela signifie créer une pause avant de confier des données, du temps ou des processus importants à quelque chose qui n'a pas encore démontré une stabilité suffisante pour son utilisation.

Résultat attendu

L'examen doit porter sur l'accès continu, et pas seulement sur le moment de l'installation. Les anciennes applications accumulent des autorisations oubliées. Lorsqu'il s'agit de réviser les autorisations d'une application, il vaut la peine de transformer l'évaluation en questions concrètes : que doit-il se passer chaque jour, qui dépend du résultat, quelles données entrent dans le processus et quel serait le coût d'un échec ? Cette approche réduit les décisions impulsives et montre si la solution choisie résout la totalité de la tâche ou seulement la partie la plus visible de celle-ci.

Pour conserver le résultat, créez une révision simple. Demandez mensuellement si l'outil continue de résoudre le problème, s'il y a des étapes en double et si quelqu'un est devenu dépendant d'un processus que personne ne comprend. Lors de l’examen des autorisations des applications, une maintenance légère fait partie de la solution. Sans cela, même la technologie la plus prometteuse se transforme en un tiroir numérique rempli de paramètres oubliés.

Liste de contrôle rapide avant de décider

- Définissez le problème principal avant de choisir l'outil.

- Test avec un cas réel lié à l'accès à la localisation, au microphone, à la caméra, aux contacts, aux fichiers, aux notifications et fonctionnant en arrière-plan.

- Vérifiez la confidentialité, les autorisations, l'exportation et l'assistance.

- Comparez le temps gagné avec l'effort de maintenance.

- Revoyez la décision après quelques jours d'utilisation, et pas seulement après l'installation.

Cette checklist paraît simple, mais elle évite un écueil courant : confondre sentiment de progrès et amélioration concrète. Pour les personnes qui ont installé de nombreuses applications au fil du temps, le meilleur indicateur est de constater moins de retouches, moins de doutes et plus de prévisibilité. Si la technologie nécessite des explications constantes, crée une dépendance inutile ou oblige l’utilisateur à changer toute sa routine sans bénéfice proportionnel, elle mérite d’être repensée. L'adoption mature est progressive et réversible.

La voie la plus cohérente consiste à combiner curiosité et prudence. la révision des autorisations des applications peut apporter des gains évidents, mais seulement lorsqu'il y a un objectif, une révision et une limite. En règle générale, avant d’adopter une solution, observez si elle permet de gagner du temps, d’améliorer la qualité ou de réduire les risques. Si cela ne produit pas au moins un de ces résultats, il s'agit peut-être simplement d'un autre niveau de complexité numérique.