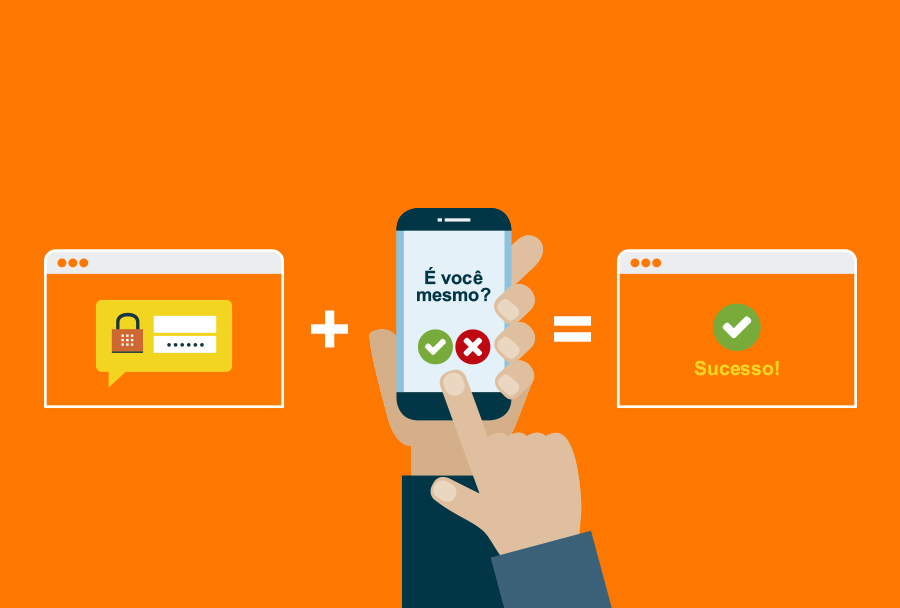

Esistono strumenti che promettono di risolvere tutto, ma la vera routine tende ad essere meno affascinante: scadenze ravvicinate, piccole domande, file sparsi e decisioni che necessitano di contesto. Proprio a questo punto entra in gioco il tema dell’autenticazione a due fattori, perché se utilizzata con giudizio può migliorare la vita di tutti i giorni, ma può anche creare rumore quando diventa una moda passeggera. Per gli utenti che desiderano proteggere la posta elettronica, i social network e il digital banking, la differenza tra una scelta utile e una frustrazione sta nell'osservare il problema prima di scegliere la soluzione.

In pratica, il problema si manifesta in situazioni quali applicazioni di autenticazione, codici di ripristino, chiavi fisiche e avvisi di accesso. Questi sono usi comuni, ma ognuno richiede una diversa combinazione di velocità, qualità, privacy e facilità. La raccomandazione più sicura è quella di evitare scelte basate esclusivamente sul ranking, sulla pubblicità o su raccomandazioni isolate. Ciò che funziona per una routine può essere eccessivo per un’altra. Pertanto, l'approccio editoriale di HTechBD privilegia criteri verificabili: chiarezza di intenti, coerenza, rischio accettabile e semplice manutenzione.

Come funziona nella pratica

Il secondo fattore riduce i danni in caso di fuga della password. Non rende l'account invincibile, ma cambia la difficoltà dell'attacco. Quando si parla di autenticazione a due fattori, vale la pena trasformare la valutazione in domande concrete: cosa deve succedere ogni giorno, chi dipende dal risultato, quali dati vengono inseriti nel processo e quanto costerebbe un fallimento? Questo approccio riduce le decisioni impulsive e mostra se la soluzione scelta risolve l'intero compito o solo la parte più visibile di esso.

Il primo passo è scrivere il problema in una breve frase. Per gli utenti che vogliono proteggere la posta elettronica, i social network e le banche digitali, questa frase evita la dispersione. Invece di cercare uno strumento "completo", cerca una soluzione che gestisca bene lo scenario principale: app di autenticazione, codici di ripristino, chiavi fisiche e avvisi di accesso. Quindi, cerca le dipendenze nascoste come account richiesto, sincronizzazione instabile, autorizzazioni ampie o curva di apprendimento sproporzionata. La vera utilità spesso si vede nei dettagli meno appariscenti.

Perché è importante

Le app di autenticazione sono spesso più sicure dei codici SMS, soprattutto per gli account importanti. I codici di recupero devono essere archiviati al di fuori dell'e-mail principale. Quando si parla di autenticazione a due fattori, vale la pena trasformare la valutazione in domande concrete: cosa deve succedere ogni giorno, chi dipende dal risultato, quali dati vengono inseriti nel processo e quanto costerebbe un fallimento? Questo approccio riduce le decisioni impulsive e mostra se la soluzione scelta risolve l'intero compito o solo la parte più visibile di esso.

Criteri pratici

Un buon test dura qualche giorno e utilizza casi reali, non esempi perfetti. Se la soluzione sembra buona solo quando tutto è organizzato, potrebbe non supportare la routine. Test con file incompleto, cattiva connessione, fretta, interruzioni e necessità di tornare indietro. Nell'autenticazione a due fattori, la possibilità di correggere errori, esportare dati e spiegare cosa è successo pesa tanto quanto l'elenco delle funzionalità pubblicate sulla home page.

Impostazioni essenziali

L'attenzione principale è evitare di perdere l'accesso. Abilita 2FA insieme a e-mail di recupero, dispositivi attendibili e backup del codice. Quando si parla di autenticazione a due fattori, vale la pena trasformare la valutazione in domande concrete: cosa deve succedere ogni giorno, chi dipende dal risultato, quali dati vengono inseriti nel processo e quanto costerebbe un fallimento? Questo approccio riduce le decisioni impulsive e mostra se la soluzione scelta risolve l'intero compito o solo la parte più visibile di esso.

Un altro punto è definire i limiti. Non tutto deve essere automatizzato, installato, acquistato o configurato. Spesso, una procedura manuale chiara è migliore di uno strumento complesso con scarsa manutenzione. Utilizzare la tecnologia laddove vi è ripetizione, rischio di dimenticanza o necessità di standardizzazione. Mantieni le decisioni sensibili sotto controllo umano, soprattutto quando coinvolgono dati personali, denaro, reputazione o comunicazione con altri.

Cura dopo l'attivazione

Il secondo fattore riduce i danni in caso di fuga della password. Non rende l'account invincibile, ma cambia la difficoltà dell'attacco. Quando si parla di autenticazione a due fattori, vale la pena trasformare la valutazione in domande concrete: cosa deve succedere ogni giorno, chi dipende dal risultato, quali dati vengono inseriti nel processo e quanto costerebbe un fallimento? Questo approccio riduce le decisioni impulsive e mostra se la soluzione scelta risolve l'intero compito o solo la parte più visibile di esso.

Segnale di avvertimento

I segnali di allarme spesso compaiono presto: promesse assolute, mancanza di documentazione, difficoltà di annullamento, autorizzazioni eccessive, linguaggio vago sulla privacy o dipendenza da un unico fornitore. Questo non significa rifiutare tutte le cose nuove. Significa creare una pausa prima di cedere dati, tempo o processi importanti a qualcosa che non ha ancora dimostrato sufficiente stabilità per il suo utilizzo.

Cosa non aspettarsi

Le app di autenticazione sono spesso più sicure dei codici SMS, soprattutto per gli account importanti. I codici di recupero devono essere archiviati al di fuori dell'e-mail principale. Quando si parla di autenticazione a due fattori, vale la pena trasformare la valutazione in domande concrete: cosa deve succedere ogni giorno, chi dipende dal risultato, quali dati vengono inseriti nel processo e quanto costerebbe un fallimento? Questo approccio riduce le decisioni impulsive e mostra se la soluzione scelta risolve l'intero compito o solo la parte più visibile di esso.

Per mantenere il risultato, crea una semplice recensione. Chiedi mensilmente se lo strumento continua a risolvere il problema, se ci sono passaggi duplicati e se qualcuno è diventato dipendente da un processo che nessuno capisce. Nell'autenticazione a due fattori, la manutenzione leggera è parte della soluzione. Senza di essa, anche la tecnologia più promettente diventa un cassetto digitale pieno di impostazioni dimenticate.

Lista di controllo rapida prima di decidere

- Definire il problema principale prima di scegliere lo strumento.

- Test con un caso reale collegato ad applicazioni di autenticazione, codici di ripristino, chiavi fisiche e avvisi di accesso.

- Controlla privacy, autorizzazioni, esportazione e supporto.

- Confronta il tempo risparmiato con lo sforzo di manutenzione.

- Rivedi la decisione dopo alcuni giorni di utilizzo, non solo al momento dell'installazione.

Questa lista di controllo sembra semplice, ma evita un errore comune: confondere una sensazione di progresso con un miglioramento concreto. Per gli utenti che desiderano proteggere e-mail, social network e banche digitali, l’indicatore migliore è vedere meno rielaborazioni, meno dubbi e più prevedibilità. Se la tecnologia richiede spiegazioni costanti, crea dipendenze inutili o costringe l’utente a modificare l’intera routine senza alcun beneficio proporzionale, merita di essere ripensata. L'adozione matura è incrementale e reversibile.

Il percorso più coerente è combinare la curiosità con la prudenza. L’autenticazione a due fattori può apportare vantaggi evidenti, ma solo quando esiste uno scopo, una revisione e un limite. Prima di adottare qualsiasi soluzione, di norma, osserva se fa risparmiare tempo, migliora la qualità o riduce i rischi. Se non fornisce almeno uno di questi risultati, forse è solo un altro livello di complessità digitale.