Есть инструменты, которые обещают решить все, но реальная рутина, как правило, менее гламурна: сжатые сроки, небольшие вопросы, разбросанные файлы и решения, требующие контекста. Именно в этот момент в игру вступает тема двухфакторной аутентификации, потому что при разумном использовании она может улучшить повседневную жизнь, но также может создать шум, когда станет причудой. Для пользователей, которые хотят защитить электронную почту, социальные сети и цифровой банкинг, разница между полезным выбором и разочарованием заключается в том, чтобы увидеть проблему, прежде чем выбрать решение.

На практике проблема возникает в таких ситуациях, как приложения для проверки подлинности, коды восстановления, физические ключи и оповещения о входе в систему. Это общие способы использования, но каждый из них требует разного сочетания скорости, качества, конфиденциальности и простоты. Самая безопасная рекомендация — избегать выбора, основанного исключительно на рейтинге, рекламе или отдельных рекомендациях. То, что подходит для одного режима, может оказаться излишним для другого. Поэтому редакционный подход HTechBD отдает предпочтение проверяемым критериям: ясность цели, последовательность, приемлемый риск и простота обслуживания.

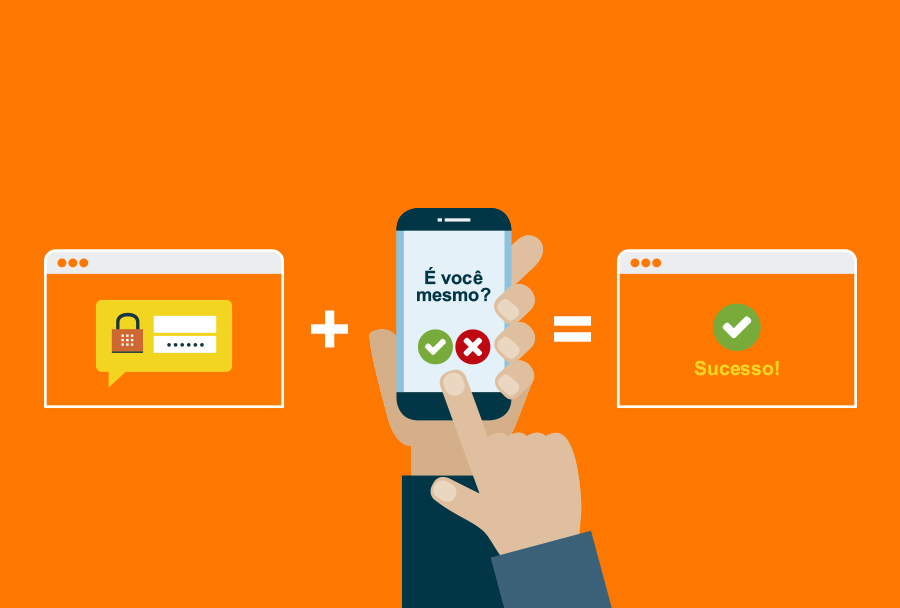

Как это работает на практике

Второй фактор снижает ущерб при утечке пароля. Это не делает аккаунт непобедимым, но меняет сложность атаки. Когда речь идет о двухфакторной аутентификации, стоит трансформировать оценку в конкретные вопросы: что должно происходить каждый день, от кого зависит результат, какие данные поступают в процесс и какова будет цена сбоя? Такой подход снижает импульсивность решений и показывает, решает ли выбранное решение всю задачу или только наиболее видимую ее часть.

Первый шаг — описать проблему в коротком предложении. Для пользователей, которые хотят защитить электронную почту, социальные сети и цифровые банки, эта фраза позволяет избежать распыления. Вместо того, чтобы искать «полноценный» инструмент, ищите решение, которое хорошо справляется с основным сценарием: приложения для аутентификации, коды восстановления, физические ключи и оповещения о входе в систему. Затем найдите скрытые зависимости, такие как требуемая учетная запись, нестабильная синхронизация, широкие разрешения или непропорциональная кривая обучения. Настоящая польза часто проявляется в менее ярких деталях.

Почему это важно

Приложения для аутентификации часто более безопасны, чем SMS-коды, особенно для важных учетных записей. Коды восстановления должны храниться вне основного электронного письма. Когда речь идет о двухфакторной аутентификации, стоит трансформировать оценку в конкретные вопросы: что должно происходить каждый день, от кого зависит результат, какие данные поступают в процесс и какова будет цена сбоя? Такой подход снижает импульсивность решений и показывает, решает ли выбранное решение всю задачу или только наиболее видимую ее часть.

Практические критерии

Хороший тест длится несколько дней и использует реальные случаи, а не идеальные примеры. Если решение выглядит хорошо только тогда, когда все организовано, оно может не поддерживать рутину. Тест с неполным файлом, плохим соединением, спешкой, прерываниями и необходимостью вернуться назад. При двухфакторной аутентификации возможность исправлять ошибки, экспортировать данные и объяснять произошедшее весит столько же, сколько список функций, размещенный на главной странице.

Основные настройки

Главная задача — не потерять доступ. Включите 2FA вместе с резервной электронной почтой, доверенными устройствами и резервным копированием кода. Когда речь идет о двухфакторной аутентификации, стоит трансформировать оценку в конкретные вопросы: что должно происходить каждый день, от кого зависит результат, какие данные поступают в процесс и какова будет цена сбоя? Такой подход снижает импульсивность решений и показывает, решает ли выбранное решение всю задачу или только наиболее видимую ее часть.

Еще один момент — определение ограничений. Не все нужно автоматизировать, устанавливать, приобретать или настраивать. Часто четкая ручная процедура лучше, чем плохо обслуживаемый сложный инструмент. Используйте технологии там, где есть повторения, риск забывания или необходимость стандартизации. Держите конфиденциальные решения под контролем человека, особенно если они связаны с личными данными, деньгами, репутацией или общением с другими людьми.

Уход после активации

Второй фактор снижает ущерб при утечке пароля. Это не делает аккаунт непобедимым, но меняет сложность атаки. Когда речь идет о двухфакторной аутентификации, стоит трансформировать оценку в конкретные вопросы: что должно происходить каждый день, от кого зависит результат, какие данные поступают в процесс и какова будет цена сбоя? Такой подход снижает импульсивность решений и показывает, решает ли выбранное решение всю задачу или только наиболее видимую ее часть.

Предупреждающий знак

Предупреждающие знаки часто появляются рано: абсолютные обещания, отсутствие документации, трудности с отменой, чрезмерные разрешения, расплывчатые формулировки о конфиденциальности или зависимость от одного поставщика. Это не означает отказ от всего нового. Это означает создание паузы перед передачей важных данных, времени или процессов чему-то, что еще не продемонстрировало достаточную стабильность для их использования.

Чего не ожидать

Приложения для аутентификации часто более безопасны, чем SMS-коды, особенно для важных учетных записей. Коды восстановления должны храниться вне основного электронного письма. Когда речь идет о двухфакторной аутентификации, стоит трансформировать оценку в конкретные вопросы: что должно происходить каждый день, от кого зависит результат, какие данные поступают в процесс и какова будет цена сбоя? Такой подход снижает импульсивность решений и показывает, решает ли выбранное решение всю задачу или только наиболее видимую ее часть.

Чтобы сохранить результат, создайте простой отзыв. Ежемесячно спрашивайте, продолжает ли инструмент решать проблему, есть ли повторяющиеся шаги и не стал ли кто-то зависеть от процесса, который никто не понимает. При двухфакторной аутентификации частью решения является легкое обслуживание. Без него даже самая многообещающая технология превратится в цифровой ящик, полный забытых настроек.

Краткий контрольный список перед принятием решения

<ул>Этот контрольный список кажется простым, но он позволяет избежать распространенной ошибки: путать ощущение прогресса с конкретным улучшением. Для пользователей, которые хотят защитить электронную почту, социальные сети и цифровые банки, лучший показатель — меньше переделок, меньше сомнений и больше предсказуемости. Если технология требует постоянных объяснений, создает ненужную зависимость или заставляет пользователя изменить весь свой распорядок дня без пропорциональной выгоды, она заслуживает переосмысления. Зрелое внедрение происходит постепенно и обратимо.

Самый последовательный путь — сочетать любопытство с осторожностью. Двухфакторная аутентификация может принести явную выгоду, но только тогда, когда есть цель, проверка и ограничения. Прежде чем принять какое-либо решение за правило, обратите внимание, экономит ли оно время, повышает качество или снижает риск. Если он не дает хотя бы одного из этих результатов, возможно, это просто еще один уровень цифровой сложности.